常用的访问控制实现方法有()。A、访问控制表ACLs(AccessControlLists)B、访问能力表(Capabilities)C、授权关系表D、访问关系表

题目

常用的访问控制实现方法有()。

A、访问控制表ACLs(AccessControlLists)

B、访问能力表(Capabilities)

C、授权关系表

D、访问关系表

相似考题

更多“常用的访问控制实现方法有()。A、访问控制表ACLs(AccessControlLists)B、访问能力表(Capabilities ”相关问题

-

第1题:

什么是访问控制表?什么是访问权限表?答案:访问控制表:是指对访问矩阵按列划分,为每列建立--张访问控制表ACL,由有序对(域,权集)组成,用来保证系统安全性的一种手段。访问权限表:是指对访问矩阵按行划分,由每行构成一张访问权限表。 -

第2题:

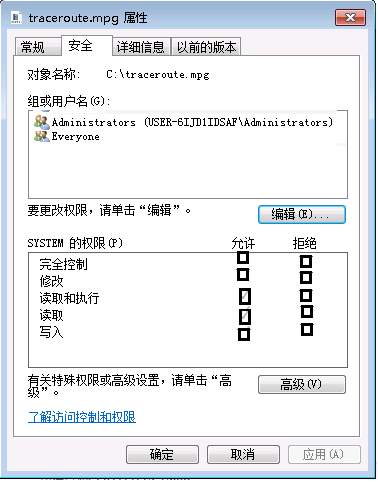

阅读下列说明和图,答问题1至问题2,将解答填入答题纸的对应栏内。 ?【说明】?访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止未经授权的用户有意或者无意地获取资源。访问控制一般是在操作系统的控制下,按照事先确定的规则决定是否允许用户对资源的访问。??图2-1给出了某系统对客体traceroute.mpg实施的访问控制规则

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。

【问题1】(3分) 针对信息系统的访问控制包含哪些基本要素?

【问题2】(7分) 分别写出图2-1中用户Administrator对应三种访问控制实现方法,即能力表、访问控制表和访问控制矩阵下的访问控制规则。答案:解析:【问题1】主体、客体、访问权限或者授权访问【问题2】

-

第3题:

访问控制矩阵比访问控制表更节省空间。

错误 -

第4题:

系统如何利用访问控制表和访问权限表来实现对文件的保护访问权?答案:当进程第一次试图访问-个对象时,必须先检查访问控制表,查看是否有权访问该对象。如果无则拒绝访问,井构成一个例外异常事件;否则便允许访问,并为之建立访问权限,以便快速验证其访问的合法性。当进程不再访问该对象时便撇销该访问权限。 -

第5题:

访问控制实现技术的常见实现方法有()。

访问控制实现技术的常见实现方法有()。

A、访问控制表 ACLs(Access Control Lists)

B、访问能力表(Capabilities)

C、访问控制矩阵

D、授权关系表

E、访问控制安全标签A、访问控制表 ACLs(Access Control Lists)

B、访问能力表(Capabilities)

C、访问控制矩阵

D、授权关系表

E、访问控制安全标签

防火墙