( 5 )信息从源结点传输到目的结点的中途被非法截获,攻击者对其进行修改后发送到目的结点,这属于哪种攻击类型?A )截获B )窃听C )篡改D )伪造

题目

( 5 )信息从源结点传输到目的结点的中途被非法截获,攻击者对其进行修改后发送到目的结点,这属于哪种攻击类型?

A )截获

B )窃听

C )篡改

D )伪造

相似考题

参考答案和解析

更多“( 5 )信息从源结点传输到目的结点的中途被非法截获,攻击者对其进行修改后发送到目的结点,这属于 ”相关问题

-

第1题:

关于虚电路交换方式的描述中,正确的是

A.源结点与目的结点之间需要预先建立逻辑连接

B.数据分组通过虚电路传输时需要执行路由选择

C.在数据分组中需要携带源地址与目的地址

D.源结点发送分组的顺序与目的结点接收分组的顺序可能不同

正确答案:A

虚电路交换方式具有如下特点。①在每次传输分组之前,在源结点与目的结点之间建立一条逻辑连接,而不是需要去建立一条真实的物理链路。 ②一次通信的所有分组都通过虚电路顺序传输,分组中不必携带目的地址、源地址等信息。分组到达目的结点时不会出现乱序、重复与丢失现象。 ③在分组通过虚电路上的每个结点时,结点只需要进行差错检测,而不需要进行路由选择。 ④通信子网中的每个结点可以与任何结点建立多条虚电路连接。根据分析A选项符合题意,故选择A选项 -

第2题:

( 47 )端到端加密方式是网络中进行数据加密的一种重要方式,其加密、解密在何处进行?

A 、源结点、中间结点

B 、中间结点、目的结点

C 、中间结点、中间结点

D 、源结点、目的结点

正确答案:D

-

第3题:

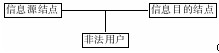

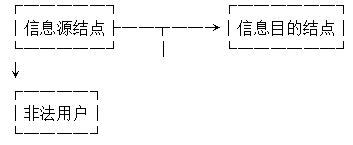

下图所示,攻击者在信息从信息源结点传输到信息目的结点的过程中,所进行的攻击是

A.截获

B.窃听

C.篡改

D.伪造

正确答案:B

解析:截获:信息从信息源结点传输出来,中途被攻击者非法截获,信息目的结点没有接收到应该接收的信息,因而造成了信息的中途 丢失。窃听:信息从信息源结点传输到了信息目的结点,但中途被攻击者非法窃听。篡改:信息从信息源结点传输到信息目的结点的中途被攻 击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息,然后将篡改后的错误信息发送给信息目的结点。伪造:信息源结点并没 有信息要传送到信息目的结点,攻击者冒充信息源结点用户,将伪造的信息发送给了信息目的结点。 -

第4题:

下图所示的情况称为,从信息源结点传输到信息目的结点的信息中途被攻击者

A.截获

B.窃听

C.篡改

D.伪造

正确答案:B

-

第5题:

路由器依据目的IP地址的网络地址部分,通过路由选择算法确定一条从源结点到达目的结点的最佳路由的过程称为( )。

正确答案:路由选择

路由选择 -

第6题:

()服务用来确认网络中信息传送的源结点与目的结点的用户身份是否真实。A、认证

B、数据完整性

C、防抵赖

D、访问控制

参考答案:A -

第7题:

网络信息在传输过程中,在到达目的节点之间被非法截获,攻击者在该信息中插入欺骗性信息,然后发给信息目的节点,这种网络信息安全问题称为______。

A.信息丢失

B.非法窃听

C.非法修改

D.虚假信息源

正确答案:C

-

第8题:

信息从源节点到目的节点传输过程中,中途被攻击者非法截取并进行修改,因而在目的节点接收到的为虚假信息。这是对信息的攻击()。

A.可用性

B.保密性

C.完整性

D.真实性

正确答案:C

-

第9题:

信息从源结点传输到目的结点的中途被非法截获,攻击者对其进行修改后发送到目的结点,这属于哪种攻击类型?

A.截获

B.窃听

C.篡改

D.伪造

正确答案:C

解析:信息的传输过程中,有4种攻击;截获(信息中途被截获丢失,不能收到原信息)、窃听(信息中途被窃听,可以收到原信息)、篡改(信息中途被篡改,结果收到错误信息)、伪造(没有传送信息,却有伪造信息传输到目的结点)。由此可见,本题的正确答案为选项C。 -

第10题:

路由选择协议负责搜索分组从某个结点到目的结点的最佳传输路由,以便构造转发表。

正确答案:错误 -

第11题:

单选题用来确认网络中信息传递的源结点与目的结点的用户身份是否真实的服务是( )A认证

B防抵赖

C数据完整性

D访问控制

正确答案: A解析: -

第12题:

单选题会造成信息目的结点接收不到应该接收的信息的是( )。A截获信息

B窃听信息

C篡改信息

D伪造信息

正确答案: A解析:

信息从信息源结点传输出来,中途被攻击者非法截获,倩息目的结点没有接收到应该接收的信息,因而造成了信息在传输途中的丢失,这叫做截获信息。 -

第13题:

5标准定义了源路选网桥。它假定每一个结点在发送帧时都已经清楚地知道发往各个目的结点的路由,源结点在发送帧时需要将详细的路由信息放在帧的______。

A.数据字段

B.首部

C.路由字段

D.IP地址字段

正确答案:B

解析:本题考查点是源路选网桥的工作原理。网桥是工作在数据链路层上的网络互联设备。目前常用的网桥有透明网桥和源路由网桥两种。透明网桥通过路径选择表来转发数据帧,又称为“数据帧过滤”,沿途各网桥都需要独立地进行路由。源路由网桥则是在发送帧时,由源站确定沿途所经过的所有网桥或局域网的详细路由信息,即每一个源结点在发送帧时,都已经清楚地知道发往各个目的结点的路由,并将此信息写入帧的首部。它可获得较好的传输路径,但系统开销较大。透明网桥遵循IEEE802.1标准,源路由网桥遵循IEEE802.5标准。 -

第14题:

在广域网中,数据分组从源结点传送到目的结点的过程需要进行路由选择与( )。

A.数据加密

B.地址编码

C.分组转发

D.用户控制

正确答案:C

解析:路由器在因特网中起到重要的作用,它连接两个或者多个物理网络,负责将从一个网络接收来的IP数据报,经过路由选择,转发到一个合适的网络中。 -

第15题:

如下图所示,攻击者在信息从信息源结点传输到信息目的结点的过程中,所进行的攻击是

A.截获

B.窃听

C.篡改

D.伪造

正确答案:B

解析:截获是指信息从信息源结点传输出来,中途被攻击者非法截获,信息目的的结点没有收到应该接受的信息,因而造成了信息的中途丢失。窃听是指信息从信息源结点传播到了信息目的结点,但中途被攻击者非法窃听。篡改是指信息从信息源结点传输到信息目的的结点的中途被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息。伪造是指信息源结点并没有信息要传送到信息目的结点,攻击者冒充信息源结点用户,将伪造的信息发送给了信息目的结点。 -

第16题:

下图所示,攻击者在信息从信息源结点传输到信息目的结点的过程中,所进行的攻击是______。

A: 假冒

B: 伪造

C: 篡改

D: 窃听

正确答案: D

-

第17题:

是指一个分组从源结点到达目的结点所经过的路由器的个数。

正确答案:跳数

跳数 -

第18题:

802.5标准定义的源路选网桥。它假定每一个结点在发送帧时都已经清楚地知道发往各个目的结点的路由,源结点在发送帧时需要详细的路由信息放在帧的( )

正确答案:B

正确答案:B

略 -

第19题:

下图所示的情况称为:从信息源结点传输到信息目的结点的信息中途被攻击者( )。

A)截获

B)窃听

C)篡改

D)伪造

正确答案:B

图a是信息被截获的攻击过程示意图。在这种情况下,信息从信息源结点传输出来,中途被攻击者非法截获,信息目的结点没有接收到应该接收的信息,因而造成了信息的中途丢失。图b是信息被窃听的攻击过程示意图,在这种情况下,信息从信息源结点传输到了信息目的结点,但中途被攻击者非法窃听。图c表示信息被篡改的攻击过程示意图,在这种情况下,信息从信息源结点传输到信息目的结点的中途被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息,然后将篡改后的错误信息发送给信息目的结点。图d是信息被伪造的攻击示意图,在这种情况下,信息源结点没有信息要传送到信息目的结点。攻击者冒充信息源结点用户,将伪造的信息发送给了信息目的结点。 -

第20题:

信息在网络中传输的时候,下列哪一种是信息被篡改的过程?

A.信息从信息源结点传输出来,中途被攻击者非法截获,信息目的结点没有接受到应该接收的信息,造成信息的中途丢失

B.信息从信息源结点传输到了目的结点,但中途被攻击者非法窃听

C.信息从信息源结点传输到目的结点的中途被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息,然后再重新发出

D.源结点并没有发出信息,攻击者冒充信息源结点用户发送伪造的信息

正确答案:C

解析:信息被截获:信息从信息源结点传输出来,中逮被攻击者非法截获,信息目的结点没有接受到应该接收的信息,造成信息的中途丢失。信息被窃听:信息从信息源结点传输到了目的结点,但中途被攻击者非法窃听。信息被篡改:信息从信息源结点传输到目的结点的中途被攻击者非法截获,攻击者在截获的信息中进行修改或插入欺骗性的信息,然后再重新发出。信息被伪造:源结点并没有发出信息,攻击者冒充信息源结点向用户发送伪造的信息。 -

第21题:

当使用一个公用分组交换网络时,用户负责下列任务中的(23)。

A.把数据从源结点传输到目的地结点

B.检查数据中的传输错误

C.把数据加工成网络所期望的格式

D.把数据划分成分组

正确答案:C

解析:分组交换网一般由分组交换机、网络管理中心、远程集中器、分组装拆设备、分组终端/非分组终端和传输线路等基本设备组成。分组交换机功能:提供网络的基本业务,交换虚电路和永久虚电路,及其他补充业务,如闭和用户群,网路用户识别等,在端到端计算机之间通信时,进行路由选择,以及流量控制,能提供多种通信规程,数据转发,维护运行,故障诊断,计费与一些网络的统计等。网络管理中心(NMC):网络配置管理与用户管理,日常运行数据的收集与统计。路由选择管理,网路监测,故障告警与网路状态显示。根据交换机提供的计费信息完成计费管理。远程集中器:允许分组终端和非分组终端接入,有规程变换功能,可以把每个终端集中起来接入至分组交换机的中、高速线路上交织复用。分组装拆设备:将来自异步终端(非分组终端)的字符信息去掉起止比特后组装成分组,送入分组交换网。在接受端再还原分组信息为字符,发送给用户终端。分组终端/非分组终端:分组终端是具有X.25协议接口,能直接接入分组交换数据网的数据通信终端设备。它可通过一条物理线路与网络连接,并可建立多条虚电路,同时与网上的多个用户进行对话。对于那些执行非X.25协议的终端和无规程的终端称为非分组终端,非分组终端需经过分组装拆设备,才能连到交换机端口。通过分组交换网络,分组终端之间,非分组终端之间,分组终端与非分组终端之间都能互相通信。传输线路:是构成分组数据交换网的主要组成部分之一。目前,中继传输线路有PCM数字信道,数字数据传输,也有利用ATM连接及其卫星通道。用户线路一般有数字数据电路或市话模拟线。 -

第22题:

一个源结点发送的单个数据包能被特定的多个目的结点接收的通信方式是()

正确答案:组播 -

第23题:

填空题一个源结点发送的单个数据包能被特定的多个目的结点接收的通信方式是()正确答案: 组播解析: 暂无解析