阅读以下说明,回答问题1至问题4。[说明]某企业在公司总部和分部之间采用两台Windows Server 2003服务器部署企业IPSec VPN,将总部和分部的两个子网通过Internet互联,如图4-1所示。隧道技术是VPN的基本技术,隧道是由隧道协议形成的,常见隧道协议有IPSec,PPTP 和L2TP,其中 (1) 和 (2) 属于第二层隧道协议, (3) 属于第三层隧道协议。(1)

题目

阅读以下说明,回答问题1至问题4。

[说明]

某企业在公司总部和分部之间采用两台Windows Server 2003服务器部署企业IPSec VPN,将总部和分部的两个子网通过Internet互联,如图4-1所示。

隧道技术是VPN的基本技术,隧道是由隧道协议形成的,常见隧道协议有IPSec,PPTP 和L2TP,其中 (1) 和 (2) 属于第二层隧道协议, (3) 属于第三层隧道协议。

(1)

相似考题

更多“ 阅读以下说明,回答问题1至问题4。[说明]某企业在公司总部和分部之间采用两台Windows Server 2003服务器部署企业IPSec VPN,将总部和分部的两个子网通过Internet互联,如图4-1所示。”相关问题

-

第1题:

阅读以下说明,回答问题1~2,将解答填入对应栏内。

VPN是通过公用网络Internet将分布在不同地点的终端联接而成的专用网络。目前大多采用IPsec实现IP网络上端点间的认证和加密服务。

某公司的网络拓扑结构如图2-1所示,采用VPN来实现网络安全。请简要叙述从公司总部主机到分支机构主机通过IPsec的通信过程。

正确答案:操作过程可以分成5个主要步骤: (1)IPSec过程启动——根据配置IPSec对等体(公司总部主机和分支机构主机)中的IPSec安全策略指定要被加密的数据流启动IKE(Internet密钥交换)过程; (2)IKE阶段1——在该连接阶段IKE认证IPSec对等体协商IKE安全关联(SA)并为协商IPSec安全关联的参数建立一个安全传输道路; (3)IKE阶段2——IKE协商IPSec的SA参数并在对等体中建立起与之匹配的IPSecSA; (4)数据传送——根据存储在SA数据库中的IPSec参数和密钥在IPSec对等体间传送数据: (5)IPSec隧道终止——通过删除或超时机制结束IPSec SA。

正确答案:操作过程可以分成5个主要步骤: (1)IPSec过程启动——根据配置IPSec对等体(公司总部主机和分支机构主机)中的IPSec安全策略指定要被加密的数据流启动IKE(Internet密钥交换)过程; (2)IKE阶段1——在该连接阶段IKE认证IPSec对等体协商IKE安全关联(SA)并为协商IPSec安全关联的参数建立一个安全传输道路; (3)IKE阶段2——IKE协商IPSec的SA参数并在对等体中建立起与之匹配的IPSecSA; (4)数据传送——根据存储在SA数据库中的IPSec参数和密钥在IPSec对等体间传送数据: (5)IPSec隧道终止——通过删除或超时机制结束IPSec SA。

操作过程可以分成5个主要步骤: (1)IPSec过程启动——根据配置IPSec对等体(公司总部主机和分支机构主机)中的IPSec安全策略,指定要被加密的数据流,启动IKE(Internet密钥交换)过程; (2)IKE阶段1——在该连接阶段,IKE认证IPSec对等体,协商IKE安全关联(SA),并为协商IPSec安全关联的参数建立一个安全传输道路; (3)IKE阶段2——IKE协商IPSec的SA参数,并在对等体中建立起与之匹配的IPSecSA; (4)数据传送——根据存储在SA数据库中的IPSec参数和密钥,在IPSec对等体间传送数据: (5)IPSec隧道终止——通过删除或超时机制结束IPSec SA。 -

第2题:

阅读以下关于网络日常管理、维护的技术说明,根据要求回答问题1~问题5。

【说明】

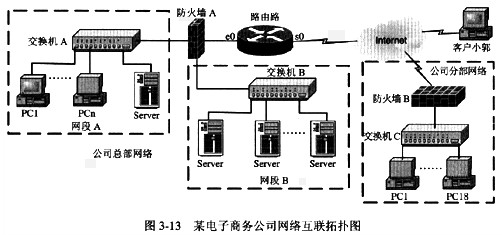

某电子商务公司总部网与分部网的网络互联拓扑结构图如图3-13所示。其中,各交换机均具有远程 Web管理和命令行管理功能。

客户小郭要求将其计算机通过宽带同轴电缆接入Internet,则小郭的计算机通常需要添加哪些外部网络设备?

正确答案:电缆调制解调器或Cable MODEM

电缆调制解调器,或Cable MODEM 解析:这是一道要求读者掌握HFC宽带接入Internet模型的实际操作题。本题所涉及的知识点如下。

目前,利用75Ω宽带同轴电缆接入到因特网的技术是混合光纤同轴电缆网(HFC网)技术,它采用频分多路复用(FDM)调制方式通过同轴电缆向用户提供Internet接入业务、CATV数据业务等,其上行速率可达10Mb/s,下行速率可达30Mb/s。

HFC宽带接入技术需要在用户端加装电缆调制解调器(Cable MODEM)。该设备用于接收从局端系统(CMTS)送来的QAM调制信号,解调后转换成MPEG2或MPEG2-TS格式的数据帧,以重建传向 10Base-Tx Ethernet接口的以太帧。它从计算机接收到的以太帧被封装在时隙中,经QPSK调制后,通过 HFC网络的上行信道传送给局端系统(CMTS)。

用户端电缆调制解调器(Cable MODEM)至少提供两个物理接口,其中一个接口与75Ω宽带同轴电缆相连接,另一个接口(RJ--45插座)使用双绞线与用户的计算机(或交换机)相连接。 -

第3题:

阅读以下说明,回答问题1至问题5。

【说明】

某企业的网络安装防火墙后其拓扑结构如图4-1所示。

为图4-1中(1)处选择合适的名称。 A.服务区 B.DMZ区 C.堡垒区 D.安全区

正确答案:(1)B或DMZ区

(1)B或DMZ区 解析:本问题考查的是防火墙的类型和基本结构。

在防火墙的设计和实施中目前使用最多的是屏蔽子网类防火墙。屏蔽子网系统是在内部网络与外部网络之间建立一个被隔离的子网,也称为非军事区(DMZ),用两台分组过滤路由器将这一子网分别与内部和外部网络分开。该系统进一步实现内部主机的安全性,内部网路和外部网路均可访问被屏蔽子网,但禁止它们穿过被屏蔽子网通信。因此,WWW和FTP等服务器一般放置于DMZ中。 -

第4题:

阅读以下关于网络安全的技术说明,根据要求回答问题1~问题5。

【说明】

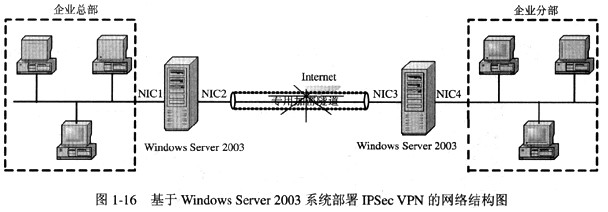

某企业采用Windows Server2003操作系统部署企业虚拟专用网(VPN),将企业的两个异地网络通过公共Internet安全的互联起来。微软Windows Server 2003操作系统中对IPSec具备完善的支持,图1-16示出了基于Windows Server 2003系统部署IPSec VPN的网络结构图。

使用VPN技术,是为了保证内部数据通过Internet安全传输。VPN技术主要采用哪些技术来保证数据安全?

正确答案:①隧道技术 ②加解密技术 ③密钥管理技术 ④使用者与设备身份认证技术

①隧道技术 ②加解密技术 ③密钥管理技术 ④使用者与设备身份认证技术 解析:这是一道要求读者掌握VPN安全关键技术的基本常识题。本题所涉及的知识点如下。

虚拟专用网(VPN)指的是依靠Internet服务提供商(ISP)和其他网络服务提供商(NSP),在公用网络中建立专用的数据通信网络的技术。其中,“虚拟”是指用户不再需要拥有实际的长途数据线路,而是使用公共Internet网的数据线路。“专用网”是指用户可以为自己制定一个最符合自己需求的网络。

目前VPN技术主要采用隧道技术(Tunneling)、加解密技术(Encryption & Decryption)、密钥管理技术(Key Management)、使用者与设备身份认证技术(Authentication)等来保证内部数据在Internet网上的安全传输。

①隧道技术是VPN的基本技术,类似于点对点连接技术,它在公用网建立一条数据通道(隧道),让数据包通过这条隧道传输。隧道是由隧道协议形成的,分为第二、三、四层隧道协议。第二层隧道协议是先把各种网络协议封装到PPP帧中,再把整个数据包装入隧道协议中。第二层隧道协议有L2F、PPTP、 L2TP等。第三层隧道协议是把各种网络协议直接装入隧道协议中,形成的数据包依靠第三层协议进行传输。IPSec协议是第三层隧道协议的典型代表。SSL协议是第四层隧道协议的典型代表。

②加解密技术是数据通信中一项较成熟的技术,VPN可直接利用现有的对称密码和非对称密码加解密技术。通过公共Internet网络传递的数据经过加密后,以确保网络其他未授权的用户无法读取该信息。

③密钥管理技术的主要任务是如何在公用数据网上安全地传递密钥而不被窃取。

④使用者与设备身份认证技术,通常使用用户名和密码认证、卡片式认证或USB加密狗认证等方式。 -

第5题:

试题四(共15分)

阅读以下说明,回答问题1至问题4,将解答填入答题纸对应的解答栏内。

【说明】

某企业在公司总部和分部之间采用两台 Windows Server 2003 服务器部署企业 IPSec VPN,将总部和分部的两个子网通过Internet互联,如图 4-1所示。

【问题 1】(3分)

隧道技术是 VPN 的基本技术, 隧道是由隧道协议形成的, 常见隧道协议有 IPSec、 PPTP和L2TP,其中 (1) 和 (2) 属于第二层隧道协议, (3) 属于第三层隧道协议。

【问题 2】(3分)

IPSec 安全体系结构包括 AH、ESP 和 ISA KMP/Oakley 等协议。其中, (4) 为 IP包提供信息源验证和报文完整性验证,但不支持加密服务; (5) 提供加密服务; (6) 提供密钥管理服务。

【问题 3】(6分)

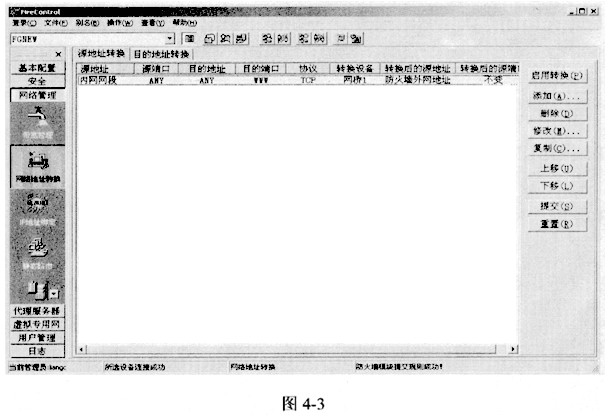

设置ServerA和ServerB之间通信的筛选器属性界面如图4-2所示,在ServerA的IPSec安全策略配置过程中,当源地址和目标地址均设置为“一个特定的 IP 子网”时,源子网IP地址应设为 (7) ,目标子网IP地址应设为 (8) 。图 4-3所示的隧道设置中的隧道终点IP地址应设为 (9) 。

【问题 4】(3分)

在ServerA的IPSec安全策略配置过程中,ServerA 和 ServerB之间通信的 IPSec筛选器“许可”属性设置为“协商安全” ,并且安全措施为“加密并保持完整性” ,如图 4-4 所示。根据上述安全策略填写图4-5 中的空格,表示完整的 IPSec数据包格式。

(10)~(12)备选答案:

A.AH 头

B.ESP头

C.旧 IP头

D.新 TCP头

E.AH 尾

F.ESP尾

G.旧 IP尾

H.新 TCP尾

正确答案:

试题四(共15分)

【问题1】(3分,各1分)

(1)PPTP

(2)L2TP(1、2顺序可调换)

(3)IPSec

【问题2】(3分,各1分)

(4)AH

(5)ESP

(6)ISAKMP/Oakley

【问题3】(6分,各2分)

(7)192.168.1.0

(8)192.168.2.0

(9)202.113.111.1

【问题4】(3分,各1分)

(10)B或ESP头

(11)C或旧IP头

(12)F或ESP尾